Das JavaScript-Framework Vue.js, Teil 16 Sichere Vue-Anwendungen mit Keycloak

Web-Anwendungen lassen sich mit Standards wie OAuth 2.0, OpenID Connect, JWT oder SAML 2.0 absichern. Produktionsreife Anwendungen wie Keycloak von Red Hat sind allerdings einfacher zu implementieren. Dieser Beitrag zeigt, wie sich Vue-Anwendungen damit absichern lassen.

Keycloak ist wahlweise als Docker-Image oder als Stand-Alone-Java-Anwendung erhältlich. Wer Docker nutzt, ist mit dem folgenden Aufruf im Nu im Besitz eines laufenden Containers (hier in der Version 16.1.0):

docker run -p 8081:8080 -e KEYCLOAK_ADMIN=admin -e KEYCLOAK_ADMIN_PASSWORD=admin quay.io/keycloak/keycloak:16.1.0 start-devDer Port 8080 des Containers wird hier auf den Port 8081 der lokalen Maschine gemappt, um Port 8080 für die Vue-App freizuhalten. Die Installation der Java-Variante, die derzeit OpenJDK 11 voraussetzt, ist in der Dokumentation beschrieben.

Nach Installation und Start von Keycloak ist die Administrationskonsole unter der URL http://localhost:8081/admin erreichbar. Im Docker-Befehl oben wurde der erforderlich Admin-Benutzer „admin“ (mit gleichnamigen Passwort) gleich angelegt, so dass man sich direkt einloggen kann.

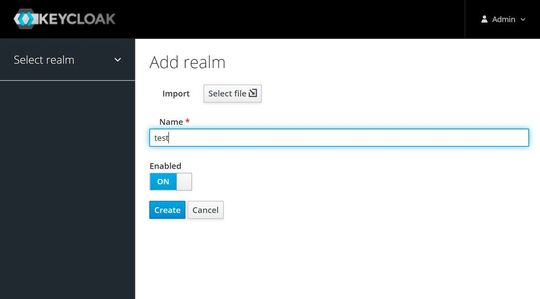

Keycloak teilt Anwendungen und Benutzer in sogenannte Realms (deutsch: Bereiche, Gebiete) auf. Dabei handelt es sich um so etwas wie Mandanten mit getrennten Benutzer- und Anwendungskreisen. Das können gänzlich verschiedene Unternehmen, aber auch verschiedene Umgebungen für Test und Produktion sein. Wir legen hier einen Realm mit Namen „test“ an (Select realm > Add realm).

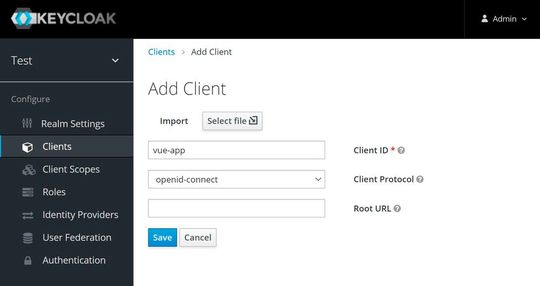

Um den Realm nutzen zu können, wird ein Client benötigt, der die Konfiguration für die zugreifende Anwendung darstellt (Configure > Clients > Create). Die zu vergebende Client ID lautet hier „vue-app“. Nach dem Anlegen des Clients lassen sich zahlreiche Eigenschaften konfigurieren.

Wichtig sind hier Valid Redirect URIs (http://localhost:8080/*), womit verhindert wird, dass Hacker auf unseriöse Seiten weiterleiten, und Web Origins (http://localhost:8080), um Cross-Origin Resource-Sharing zwischen Vue-App (Port 8080) und Keycloak (Port 8081) zu gestatten.

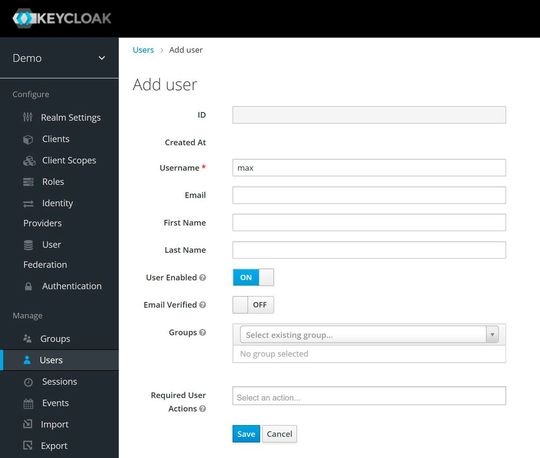

Schließlich wird ein User benötigt (Users > Add User). Sein Passwort wird (nach dem Speichern) im Reiter Credentials festgelegt und dabei der Schalter Temporary auf „Off“ gestellt. Mit Realm, Client und User ist die für dieses Beispiel erforderliche Minimal-Konfiguration von Keycloak abgeschlossen.

Vue-Client mit Keycloak-Adapter

Als Client wird eine einfache Vue-2-Anwendung mit dem CLI generiert:

vue create vue-keycloakDie Anwendung lässt sich mit …

npm run serve… auf dem Entwicklungsserver starten und dann im Browser unter der URL http://localhost:8080 aufrufen. Zu sehen ist wie erwartet die Webseite der frisch erzeugten Vue-Anwendung. Zur Anbindung an Keycloak wird der JavaScript-Adapter von Keykloak verwendet. Er wird mit dem folgenden Kommando, ausgeführt im Projektordner, installiert:

npm i keycloak-js --saveAußerdem wird gleich noch der http-Client Axios installiert, mit dem auf Ressourcen wie etwa eine REST-Schnittstelle zugegriffen werden kann:

npm i axiosAnschließend wird der Inhalt von main.js mit dem folgenden Code überschrieben. Im Objekt initOptions finden sich die Keycloak-relevanten Daten:

import Vue from 'vue'

import App from './App.vue'

import Keycloak from 'keycloak-js'let initOptions = {

url: 'http://127.0.0.1:8081/auth', realm: 'test', clientId: 'vue-app', onLoad: 'login-required'

}let keycloak = Keycloak(initOptions);keycloak.init({ onLoad: initOptions.onLoad }).then((auth) => {

if (!auth) {

window.location.reload();

} else {

console.log("Authenticated"); new Vue({

el: '#app',

render: h => h(App, { props: { keycloak: keycloak } })

})

} //Token Refresh

setInterval(() => {

keycloak.updateToken(70).then((refreshed) => {

if (refreshed) {

console.log('Token refreshed' + refreshed);

} else {

console.log('Token not refreshed, valid for '

+ Math.round(keycloak.tokenParsed.exp + keycloak.timeSkew - new Date().getTime() / 1000) + ' seconds');

}

}).catch(() => {

console.log('Failed to refresh token');

});

}, 6000)}).catch(() => {

console.log("Authenticated Failed");

});Startet man nun die Anwendung mit …

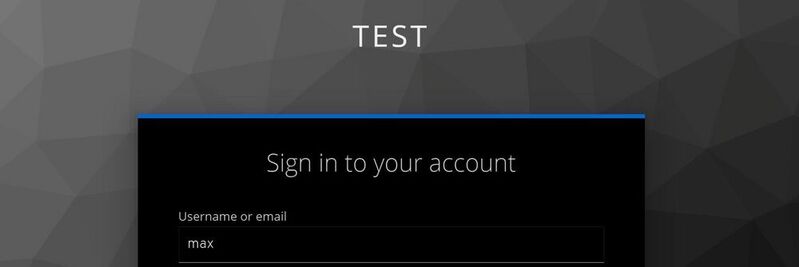

npm run serve… und öffnet im Browser die Anwendungs-URL (http://localhost:8080), dann landet man nicht mehr wie zuvor auf der Startseite, sondern wird auf die Keycloak-Login-Seite weitergeleitet.

Dort kann man sich nun mit dem angelegten Benutzer und Passwort authentifizieren und wird danach von Keycloak auf die eigentlich angeforderte Seite weitergeleitet. Die Authentifizierung ist damit abgeschlossen. Erwähnenswert dabei ist, dass die Vue-App als Client die Nutzerdaten nicht kennt. Nach dem Einloggen erhält die App einen Autorisierungs-Code von Keycloak, das Verfahren wird deshalb auch als Authorization Code-Flow bezeichnet.

Sicherer Backend-Zugriff mit Access-Token

Den Autorisierungscode tauscht die Anwendung in einem Keycloak-Request gegen ein ID-Token und ein Access-Token. Mit Letzterem lässt sich auf geschützte Ressourcen wie etwa eine REST-Schnittstelle zugreifen. Das Backend entscheidet anhand der Informationen im Token, ob der Zugriff gestattet ist. Um das besser zu verstehen, kann man den Access-Token in der Konsole ausgeben:

…

new Vue({

el: '#app',

render: h => h(App, { props: { keycloak: keycloak } })

})

...localStorage.setItem("access-token", keycloak.token);

console.log(keycloak.token);Im Folgenden ist ein kleiner Teil des Tokens wiedergegeben:

eyJhbGciOiJSUzI1NiIsInR5cCIgOiAiSldUIiwia2lkIiA6ICItS01Bei der Zeichenkette handelt es sich um signiertes JWT-Token, dessen Signatur die Backend-Anwendung mithilfe eines von Keycloak angeforderten Public-Keys validiert. Es ist deshalb nicht möglich, die Daten zu ändern. Man kann sie aber zum Beispiel mit der Webseite jwt.io in eine lesbare Form bringen. Im Token finden sich in sogenannten Claims Daten wie Ablaufzeitpunkt (exp), Ausstellungszeitpunkt (iat), Aussteller des Tokens (iss) sowie Informationen über den angemeldeten Benutzer und seine Zugriffsrechte in Form von Realm-Rollen, Client-Rollen und Scopes:

{

"exp": 1659790382,

"iat": 1659790082,

"auth_time": 1659790082,

"jti": "f9f2ef19-5d1f-45d3-9b72-84e4ee4434b2",

"iss": "http://192.168.178.110:8081/auth/realms/test",

"aud": "account",

"sub": "afbf2bdf-44c7-44db-a869-ed998076cf6e",

"typ": "Bearer",

"azp": "vue-app",

"nonce": "5e55faa4-7ad8-4124-877f-f9dd233982cb",

"session_state": "54df0d6f-ead3-4cd7-910e-99c95ff7fb61",

"acr": "1",

"allowed-origins": [

"http://localhost:8080"

],

"realm_access": {

"roles": [

"default-roles-test",

"offline_access",

"uma_authorization"

]

},

"resource_access": {

"account": {

"roles": [

"manage-account",

"manage-account-links",

"view-profile"

]

}

},

"scope": "openid profile email",

"sid": "54d06d6f-ead3-4cd7-910e-99c95ff7fb61",

"email_verified": false,

"name": "Max Mustermann",

"preferred_username": "max",

"given_name": "Max",

"family_name": "Mustermann"

}Für den Zugriff auf ein geschütztes Backend wird das Access-Token im Authorization-Header des Requests, beginnend mit der Kennung ‘Bearer’ mitgegeben. Das folgende Codestück zeigt das exemplarisch auf:

const token = localStorage.getItem('access-token');

axios.get("http://localhost:8081", {

headers: {"Authorization" : 'Bearer ${token} '} })

.then(response => console.log(response.data));

}Das Backend „kennt“ den Keycloak-Server, holt sich von dort den Public-Key zur Entschlüsselung und wird den Zugriff nur gestatten, wenn das Token von der passenden Keycloak-Instanz ausgestellt wurde, die Signatur gültig ist und die aufgeführten Rechte den im Backend formulierten Anforderungen (zum Beispiel hasRole(“ADMIN”)) genügen.

(ID:48540769)

:quality(80)/p7i.vogel.de/wcms/c8/6b/c86bfadc9400e3859e5a8173b99872db/0114956871.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/e2/82e20061fab6f1fc0561f023c6bfd2cc/0114109627.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/f4/5ff47683e4bc8de6cf2d484e627c58f2/0107845613.jpeg)

:quality(80)/p7i.vogel.de/wcms/55/d8/55d8de7a538dd09179a73c8038cf4147/0107796204.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/e4/0ee4b6dbf2d232a6b8f745cb451eddd6/0117778844.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/77/e577580786af65fcc8627ff28480156c/0117746777.jpeg)

:quality(80)/p7i.vogel.de/wcms/1c/99/1c994939fe7b0dadbb5c6116ed3d14c6/0117769807.jpeg)

:quality(80)/p7i.vogel.de/wcms/21/cf/21cfe3098edfebfdfc0d6fde095d705e/0116987592.jpeg)

:quality(80)/p7i.vogel.de/wcms/ce/e1/cee1ed439aa4f707ea03af6ef4fb0fb8/0117478744.jpeg)

:quality(80)/p7i.vogel.de/wcms/3e/f6/3ef650209116833e59eb26c9c5ada534/0115274382.jpeg)

:quality(80)/p7i.vogel.de/wcms/40/72/40725045e823b3b6f419c524cdefb522/0117624759.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/4c/bb4ca87eaa161f8d2734760f70df39c5/0117746985.jpeg)

:quality(80)/p7i.vogel.de/wcms/d0/29/d02943e127505f666f93261918fd6305/0117304875.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/13/b1138372998f1248fe18150065ae9a3a/0117574348.jpeg)

:quality(80)/p7i.vogel.de/wcms/06/8e/068ec45aed4b4672f5bf58701e598057/0117909807.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/39/e539bca18a629a40a77a8d8d8ce3f327/0117223910.jpeg)

![Mithilfe eines anderen Konsensverfahrens, Hashgraph, ließe sich eine Menge CO2 bei der Berechnung von Kryptowährungen sparen. (Bild: Benjamin ['O°] Zweig - stock.adobe.com) Mithilfe eines anderen Konsensverfahrens, Hashgraph, ließe sich eine Menge CO2 bei der Berechnung von Kryptowährungen sparen. (Bild: Benjamin ['O°] Zweig - stock.adobe.com)](https://cdn1.vogel.de/annR7MKBLjg3UGu-x3l6Nvb7-fI=/288x162/smart/filters:format(jpg):quality(80)/p7i.vogel.de/wcms/4e/40/4e40e5356b18ebce4656f2a51e65c815/0116079923.jpeg)

:quality(80)/p7i.vogel.de/wcms/01/d0/01d02743d019010886e4fe0d47222d72/0115628204.jpeg)

:quality(80)/p7i.vogel.de/wcms/7a/59/7a595755b165e6d0939b52bc4bb82e9d/0113646230.jpeg)

:quality(80)/p7i.vogel.de/wcms/af/ba/afba059e1e635289905bc63ce8cc4579/0117149678.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/8a/798ac0bb2a4e3a384a3c7634dc919ceb/0117709235.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/83/ef83b21f59d76ece1f76070d93e9bd6b/0116763715.jpeg)

:quality(80)/p7i.vogel.de/wcms/cb/53/cb53c867cfed49b9fe3f1bb1878e6f7a/0117096265.jpeg)

:quality(80)/p7i.vogel.de/wcms/c2/21/c2213857722c33ef3d02db0acf33abc0/0112236476.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/6d/a96d15ff02a35fc84a9b65702395aa6b/0110694349.jpeg)

:quality(80)/p7i.vogel.de/wcms/ce/c1/cec146c6f112e79b71c56d37ee27145e/0105884802.jpeg)

:quality(80)/p7i.vogel.de/wcms/f6/ae/f6ae1cee3507d8342dade85f81d0eb28/0115235681.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/98/079810d60c5f7a79d3e9567d5e61b273/0111017231.jpeg)